近日,0xilis 大神在推特上公布了 CVE-2024-27876 漏洞。该漏洞可在 iOS 17.6.1 及以下版本系统中被利用,而在 iOS 17.7 及以上版本系统里,已被苹果官方成功修复。

根据大神发布的详细文档,该漏洞存在于解压恶意构造的档案环节,攻击者利用此漏洞可实现任意文件写入。

不过,CVE-2024-27876 漏洞对于实现 “App 使内核权限执行任意代码”“恶意 App 绕过签名验证” 等操作帮助有限,对越狱和巨魔工具的作用较小。它主要对 Nugget 工具有实用价值,因为 Nugget 工具采用恢复数据修改的方式,需借助电脑操作,并依赖解压功能,从而能够利用该漏洞。

针对这一情况,Nugget 工具开发者 LeminLimez 回应称,此漏洞仅适用于 mobile gestalt 功能,且适用范围局限于 iOS 17.0 至 17.6.1 系统。此外,该漏洞只允许在相关进程可写入的区域进行任意写入操作,在修改其他权限方面,权限依旧不足,无法实现对应用程序或快捷方式的写入。

尽管 CVE-2024-27876 漏洞在巨魔或越狱用途上价值不高,但开发者愿意公开该漏洞,这种行为仍值得肯定。

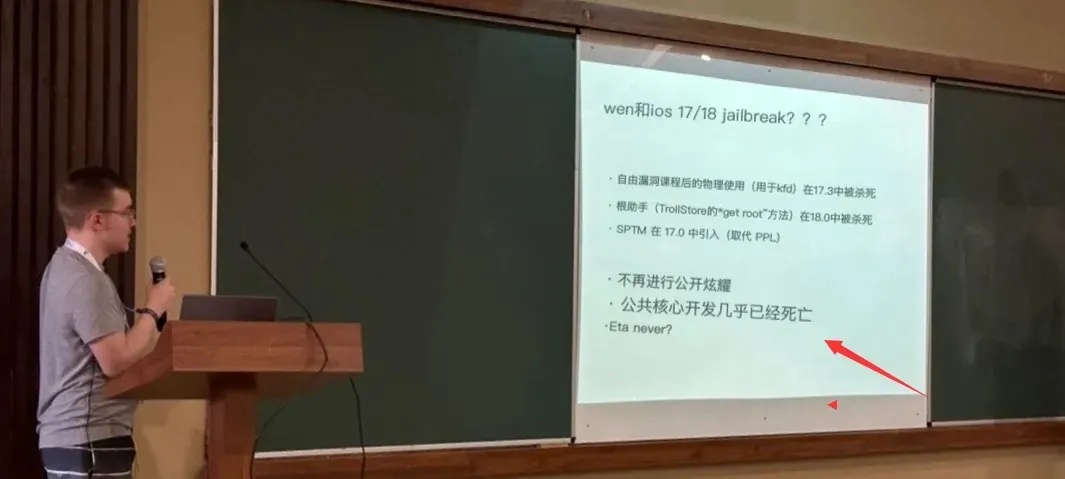

上月初,知名开发者 opa334 在 Nullcon Goa 2025 安全会议上指出,由于公开可用的 iOS 内核漏洞日益稀缺,越狱生态正面临系统性危机。

由于苹果对 iOS 17 和 iOS 18 两代系统的漏洞采取 “外科手术式” 封堵策略,致使 “传统越狱模式” 和 TrollStore 的安装权限正逐步走向技术消亡。

opa334 明确表示,在 iOS 17 及以上系统(尤其是搭载 A12 及以上芯片的设备)中,目前不存在公开可用的内核漏洞,越狱的可行性 “无限接近于 0”。

这一局面与苹果 2019 年推出的漏洞悬赏计划(Apple Security Bounty Program)密切相关。近年来,越来越多开发者发现 iOS 新漏洞后,不再选择公开,而是将其提交给苹果以获取高额奖励。在这种机制下,iOS 漏洞的发现与修复进程加快,可供越狱使用的漏洞数量大幅减少,使得越狱几乎走向技术性终结。

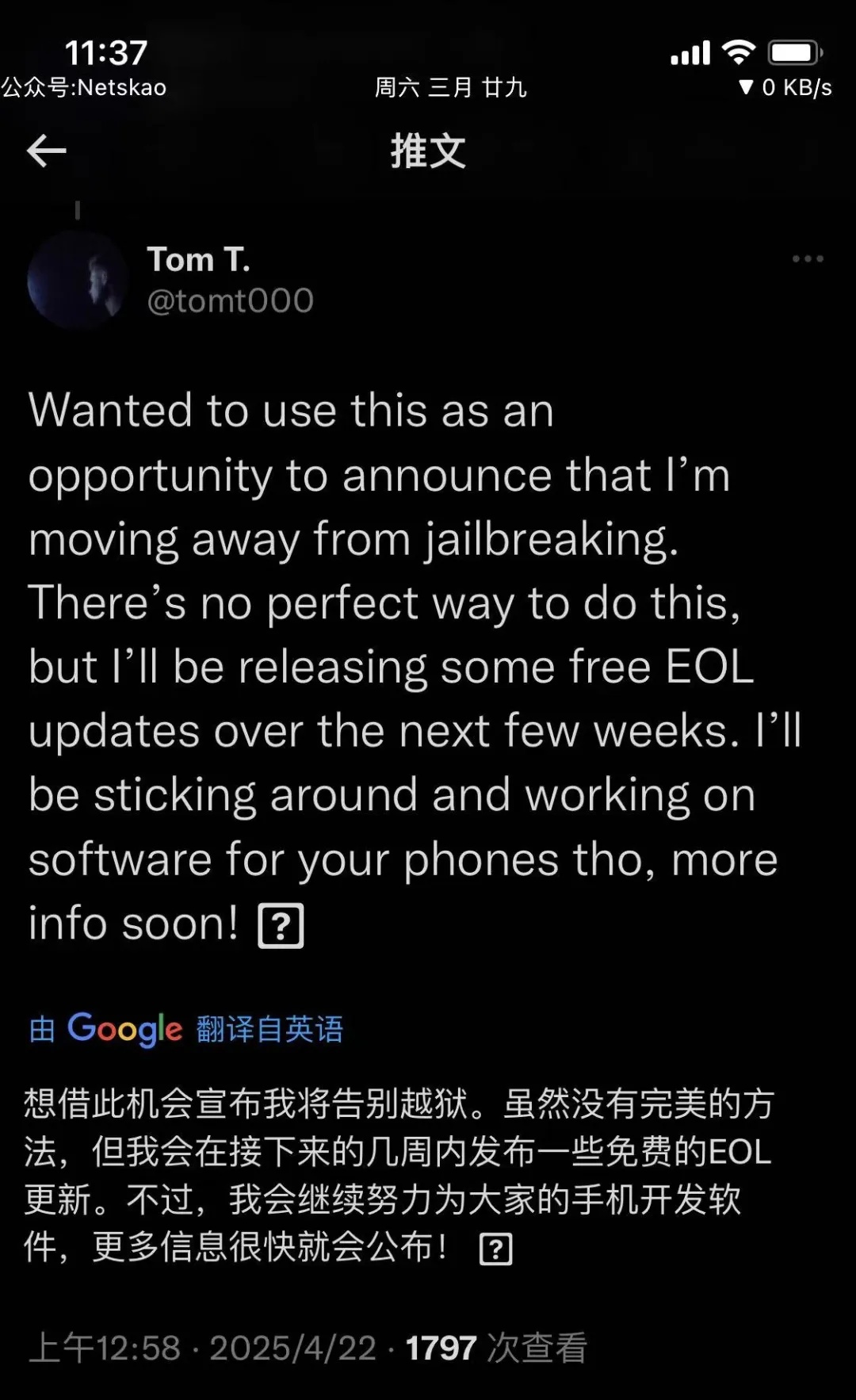

无独有偶,专注于越狱插件开发的 Tom T. 日前突然发文宣布告别越狱圈,其开发的 Dynamic Stage 分屏工具及其他 APP 也将停止开发。

综上所述,iOS 17.0.1 及以上版本系统的设备,今后想要实现巨魔安装或越狱将愈发困难,令人惋惜。